최근 불법 스트리밍 동영상 사이트를 통해 사용자 몰래 가상화폐를 채굴하는 사례가 발견됐다. 특히 이번 공격은 웹어셈블리(WebAssembly) 스크립트를 사용하고 있는 것으로 확인됐다.

[그림 1]은 국내 사용자들이 주로 이용하는 불법 동영상 공유 사이트이다.

[그림 1] 동영상 공유 사이트

해당 사이트의 메인페이지에는 악성 스크립트가 삽입되어 있지 않으나 영상을 보기 위해 게시물을 클릭하면 악성 스크립트가 로드된다. 실행된 스크립트는 사용자의 자원을 이용해 가상화폐를 채굴한다.

이번 공격의 주 목적은 가상화폐 채굴을 위한 자원을 탈취하는 것이다. 때문에 공격자는 자바 스크립트(JavaScript)가 아닌 빠른 속도 및 성능을 보장하는 웹어셈블리 스크립트 파일을 사용했다. 웹어셈블리를 사용하면 웹 페이지 내에서 코드를 직접 실행하기 때문에 웹 브라우저가 종료되거나, 일부 로드되는 정보가 존재하지 않을 경우에는 동작하지 않는다.

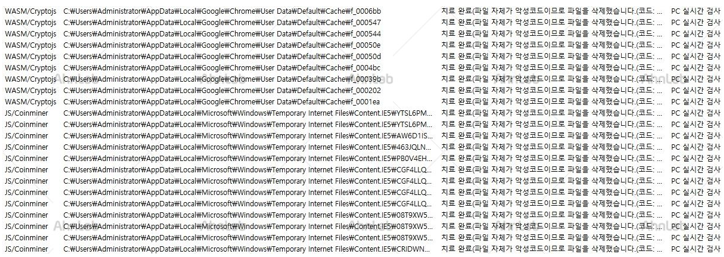

만약 백신 프로그램을 설치한 PC에서 사용자가 악성 스크립트가 삽입된 사이트를 지속적으로 방문하면 백신 프로그램이 반복적으로 해당 브라우저 캐시 파일을 탐지, 다수의 진단 로그가 발생할 수 있다. 원활한 백신 사용을 위해 백신이 악성 스크립트를 탐지한 즉시 웹 브라우저를 종료하고, 전체 시스템에 대한 정밀검사를 실행하여 PC 상태를 점검하는 것이 좋다. 또한 해당 사이트에서 적절한 보안 조치를 하기 전까지는 방문하지 않는 것이 바람직하다.

[그림 2] 백신의 실시간 검사에서 반복적으로 생성된 악성 캐시 파일 진단 로그

V3 제품군에서는 해당 악성코드를 다음과 같은 진단명으로 탐지하고 있다.

<V3 제품군 진단명>

JS/Coinminer

JS/Miner

WASM/Cryptojs

이 정보에 대한 저작권은 AhnLab에 있으며 무단 사용 및 도용을 금합니다.

단, 개인이 비상업적인 목적으로 일부 내용을 사용하는 것은 허용하고 있으나, 이 경우 반드시 출처가 AhnLab임을 밝혀야 합니다.

기업이 이 정보를 사용할 때에는 반드시 AhnLab 의 허가를 받아야 하며, 허가 없이 정보를 이용할 경우 저작권 침해로 간주되어 법적인 제재를 받을 수 있습니다. 자세한 내용은 컨텐츠 이용약관을 참고하시기 바랍니다.

정보 이용 문의 : contents@ahnlab.com

'뉴스,지식창고 > 뉴스,이슈' 카테고리의 다른 글

| [AhnLab]또 다시 새로운 랜섬웨어 등장, 국내 사용자 노린다! (0) | 2019.05.16 |

|---|---|

| [안랩보안뉴스]악성 이메일의 최신 공격 기법 (0) | 2018.03.29 |

| [AhnLab]10억분의 1? 생체인식 기술에 관한 궁금증 (0) | 2018.03.22 |

| [보안뉴스]가상화폐 관련 게시물로 위장한 악성코드 유포, 주의! (0) | 2018.02.08 |

| [보안 뉴스]평창 동계올림픽 열기 꽁꽁 얼리는 '이것' 주의! (0) | 2018.01.25 |

댓글